Ransomware nhằm vào cá nhân giảm, tấn công APT vào cơ sở trọng yếu tăng

Công ty Công nghệ an ninh mạng quốc gia Việt Nam NCS vừa phát hành báo cáo đánh giá về tình hình an ninh mạng năm 2022 và dự báo năm 2023.

Theo nghiên cứu của NCS, lừa đảo sử dụng công nghệ cao bùng phát, thông tin người dùng bị rao bán tràn lan, tấn công có chủ đích quy mô lớn vào các cơ sở trọng yếu, mã độc mã hóa dữ liệu tiếp tục hoành hành là những tiêu điểm trong bức tranh an toàn, an ninh mạng Việt Nam năm 2022.

Trong năm qua, mã độc mã hóa dữ liệu tống tiền (Ransomware) nhằm vào người dùng cá nhân đã giảm mạnh. Tuy vậy, đã có nhiều chiến dịch tấn công mã hóa dữ liệu quy mô lớn nhằm vào hệ thống các máy chủ dữ liệu, đặc biệt máy chủ kế toán của các cơ quan, doanh nghiệp.

Theo phân tích của NCS, có 2 điểm yếu lớn khiến các máy chủ dữ liệu tại Việt nam bị khai thác, tấn công: do sử dụng mật khẩu yếu cho dịch vụ truy cập từ xa và dùng mật khẩu mặc định cho tài khoản quản trị cơ sở dữ liệu. Cao điểm vào tháng 4/2022, hàng loạt máy chủ kế toán tại Việt Nam đã bị mã hóa toàn bộ dữ liệu, ảnh hưởng nghiêm trọng đến hoạt động của các cơ quan, tổ chức bị tấn công.

Để phòng chống hình thức tấn công này, các quản trị cần thiết lập mật khẩu mạnh cho tài khoản quản trị từ xa. Nếu truy cập từ xa cần sử dụng kênh truyền riêng có mã hoá (VPN). Đóng các cổng dịch vụ không cần thiết, đổi mật khẩu mặc định của các tài khoản quản trị cơ sở dữ liệu. Các cơ quan, doanh nghiệp cần xây dựng hệ thống sao lưu dữ liệu thường xuyên và trang bị phần mềm diệt virus để bảo vệ thường trực.

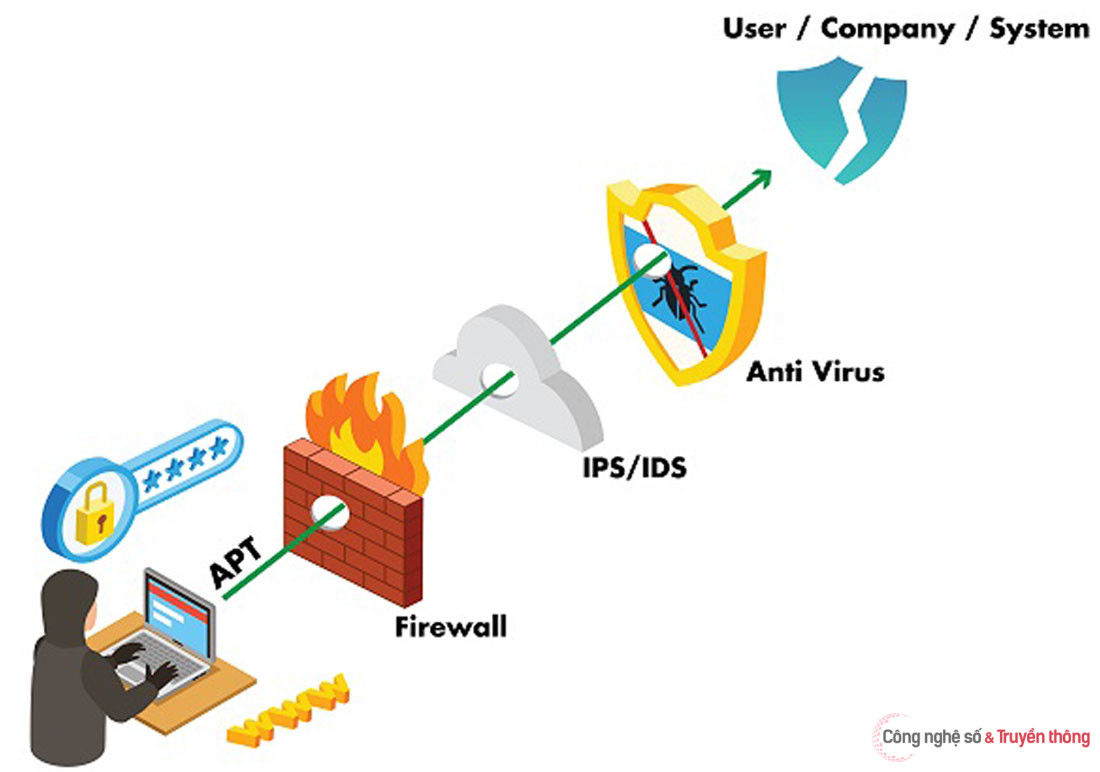

Nghiên cứu của NCS cũng chỉ ra rằng, năm 2022, đã có nhiều chiến dịch tấn công có chủ đích (APT) quy mô lớn nhắm vào các cơ sở trọng yếu tại Việt Nam. Chịu ảnh hưởng lớn nhất là các tổ chức tài chính ngân hàng, giáo dục, năng lượng và viễn thông. Đây là những nơi lưu trữ nhiều dữ liệu quan trọng, gây ảnh hưởng rộng nếu bị tấn công.

Qua phân tích, chuyên gia NCS đã chỉ ra 3 hình thức tấn công APT phổ biến nhất trong năm 2022 gồm: tấn công qua khai thác lỗ hổng của các phần mềm ứng dụng; tấn công qua lỗ hổng của các nền tảng dịch vụ; tấn công qua lỗ hổng trong quy hoạch hạ tầng CNTT của chủ quản.

Các chuyên gia NCS khuyến nghị, các đơn vị cần định kỳ chủ động rà soát lại toàn bộ hệ thống tối thiểu 1 lần trong năm, khắc phục các lỗ hổng hoặc phát hiện các nguy cơ an ninh mạng; dành từ 10% kinh phí đầu tư CNTT đầu tư cho an ninh mạng.

Bên cạnh đầu tư giải pháp công nghệ, cần trang bị hệ thống giám sát và xây dựng các quy trình phản ứng lại nếu xảy ra sự cố. Đặc biệt, cần chú trọng đào tạo nhận thức an ninh mạng cho người sử dụng cũng như nâng cao kỹ năng giám sát cho đội ngũ quản trị vận hành.

Người dùng tiếp tục bị tấn công bởi nhiều loại mã độc mới

Dự báo về an toàn thông tin mạng năm 2023, các chuyên gia NCS cho rằng, các cuộc tấn công APT sẽ diễn ra nhiều hơn, đặc biệt là tấn công đánh cắp dữ liệu từ các kho dữ liệu được hình thành trong quá trình chuyển đổi số.

Các hệ thống vận hành công nghiệp (OT) có thể là đích nhắm mới tiếp theo của những cuộc tấn công có chủ đích. Các hình thức lừa đảo qua mạng Internet và mạng viễn thông sẽ có biến tướng sau khi các cơ quan quản lý siết chặt biện pháp bảo vệ người dùng.

Chuyên gia NCS cũng dự báo năm 2023 sẽ chứng kiến sự tăng trưởng hơn nữa của mã độc đào tiền ảo. Bên cạnh đó, người dùng cũng tiếp tục bị tấn công bởi các loại mã độc mới, đặc biệt các mã độc tấn công qua lỗ hổng phần mềm sẽ gia tăng.

“Sử dụng mã độc để tấn công APT sẽ là một xu hướng phổ biến trong năm 2023. Mã độc mã hoá dữ liệu tống tiền sẽ gần như chuyển dịch hẳn sang tấn công vào hệ thống máy chủ, tuy vậy người sử dụng cũng không nên lơ là vì có thể vẫn xuất hiện các mã độc mã hóa tấn công trên diện rộng”, đại diện NCS phân tích.